Quand la sécurité pose des problèmes

Lorsque j’ai configuré le serveur web pour ce site j’ai suivi les bonnes pratiques afin de supprimer les protocoles de sécurité obsolètes.

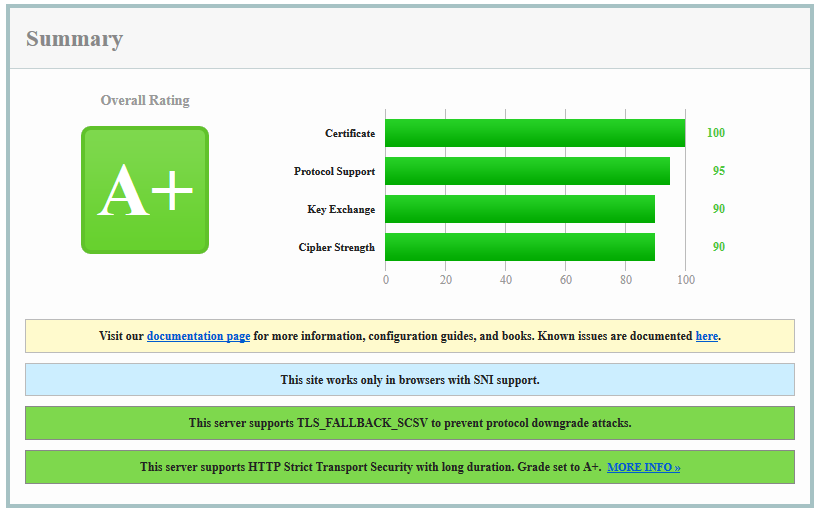

En suivant https://wiki.mozilla.org/Security/Server_Side_TLS j’ai naturellement adopté le Modern compatibility. Erreur. D’ailleurs cela n’apportait pas grand chose puisque j’avais une Note A.

Bien évidement tous les anciens navigateurs (IE8 existe toujours, Android 4 aussi) n’arrivent pas à afficher le site en https. Il faut donc refaire les liens ou prendre une compatibilité plus basique.

Comme ce site n’a pas d’informations sensibles, une compatilité Intermediate compatibility est maintenant configurée, c’est d’ailleurs celle recommandée par Mozilla.

Et en complément je passe à un Note A+ en utilisant Strict-Transport-Security.

Configuration NGINX 1.9.3

listen 443 ssl default_server; # default_server important pour ANI si virtual hosts

server_name blog.capsiel.fr;

access_log xxx.log;

root xxx;

keepalive_timeout 300;

ssl_session_timeout 10m;

ssl_certificate xx.crt;

ssl_certificate_key xx.key;

ssl_stapling on;

ssl_stapling_verify on;

ssl_trusted_certificate startssl.pem;

ssl_prefer_server_ciphers on;

ssl_session_cache shared:SSL:10m;

ssl_protocols TLSv1.1 TLSv1.2;

ssl_prefer_server_ciphers on;

ssl_session_cache shared:SSL:10m;

#mozila Intermediate compatibility

ssl_ciphers ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-AES256-GCM-SHA384:DHE-RSA-AES128-GCM-SHA256:DHE-DSS-AES128-GCM-SHA256:kEDH+AESGCM:ECDHE-RSA-AES128-SHA256:ECDHE-ECDSA-AES128-SHA256:ECDHE-RSA-AES128-SHA:ECDHE-ECDSA-AES128-SHA:ECDHE-RSA-AES256-SHA384:ECDHE-ECDSA-AES256-SHA384:ECDHE-RSA-AES256-SHA:ECDHE-ECDSA-AES256-SHA:DHE-RSA-AES128-SHA256:DHE-RSA-AES128-SHA:DHE-DSS-AES128-SHA256:DHE-RSA-AES256-SHA256:DHE-DSS-AES256-SHA:DHE-RSA-AES256-SHA:AES128-GCM-SHA256:AES256-GCM-SHA384:AES128-SHA256:AES256-SHA256:AES128-SHA:AES256-SHA:AES:CAMELLIA:DES-CBC3-SHA:!aNULL:!eNULL:!EXPORT:!DES:!RC4:!MD5:!PSK:!aECDH:!EDH-DSS-DES-CBC3-SHA:!EDH-RSA-DES-CBC3-SHA:!KRB5-DES-CBC3-SHA;

add_header Strict-Transport-Security max-age=31536000 ; # 12 months for A+ !

add_header X-Content-Type-Options nosniff;

add_header X-Frame-Options DENY;

ssl_ecdh_curve secp384r1;

# Diffie-Hellman parameter for DHE ciphersuites, recommended 2048 bits

ssl_dhparam xxx.pem;